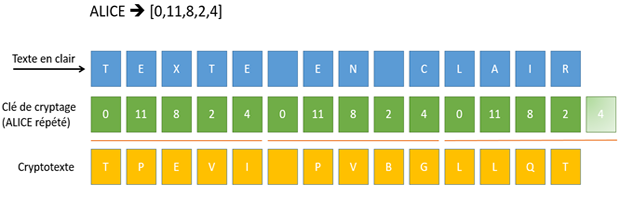

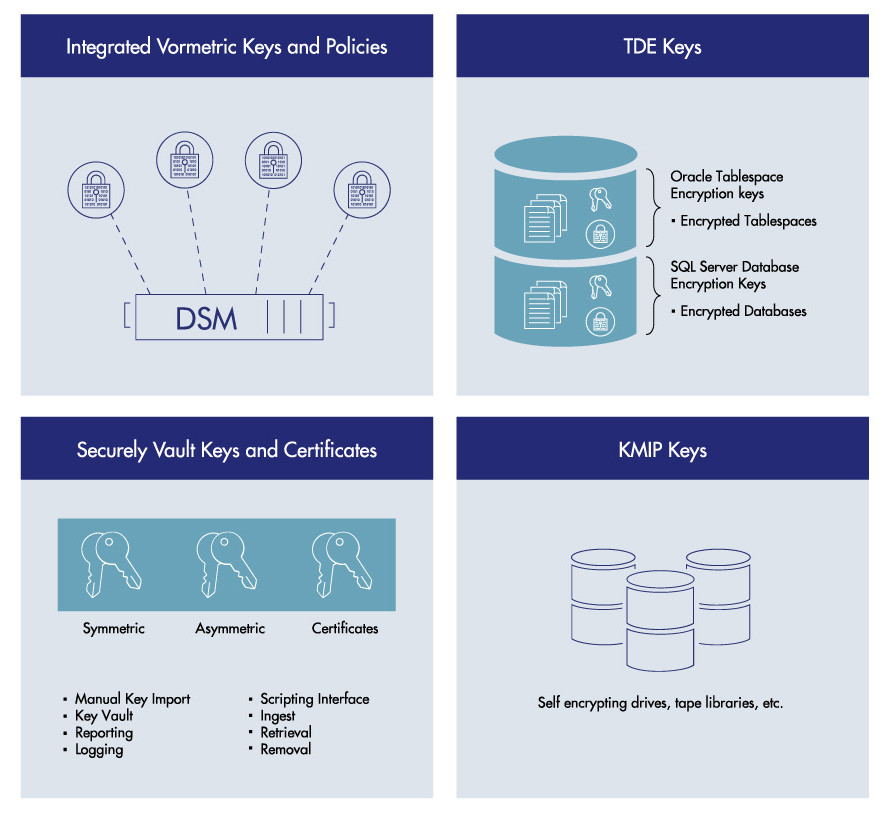

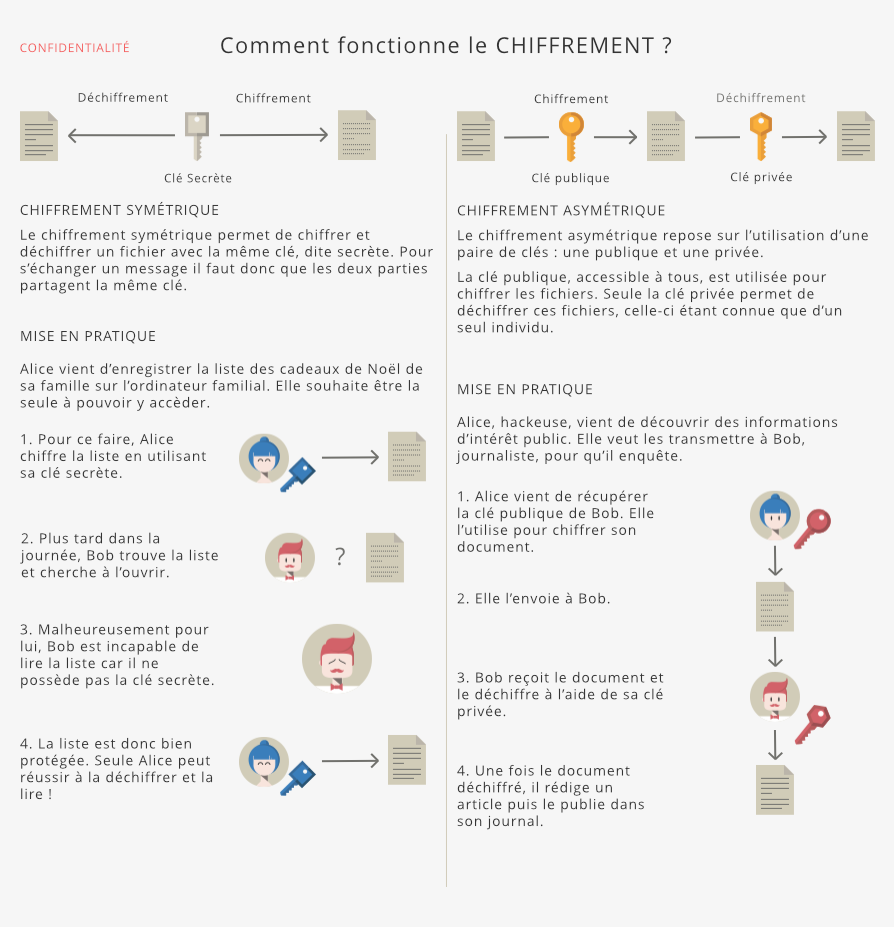

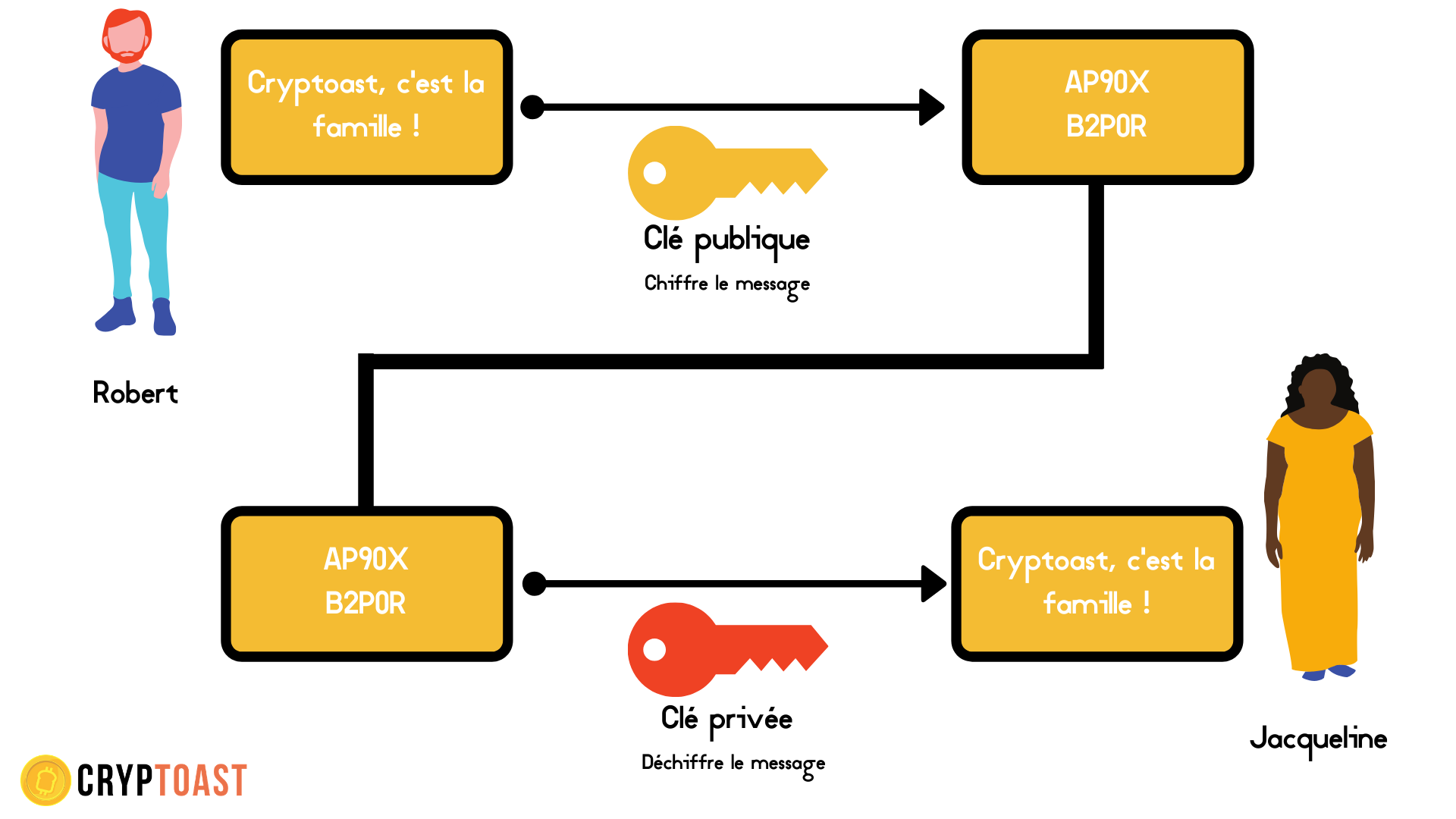

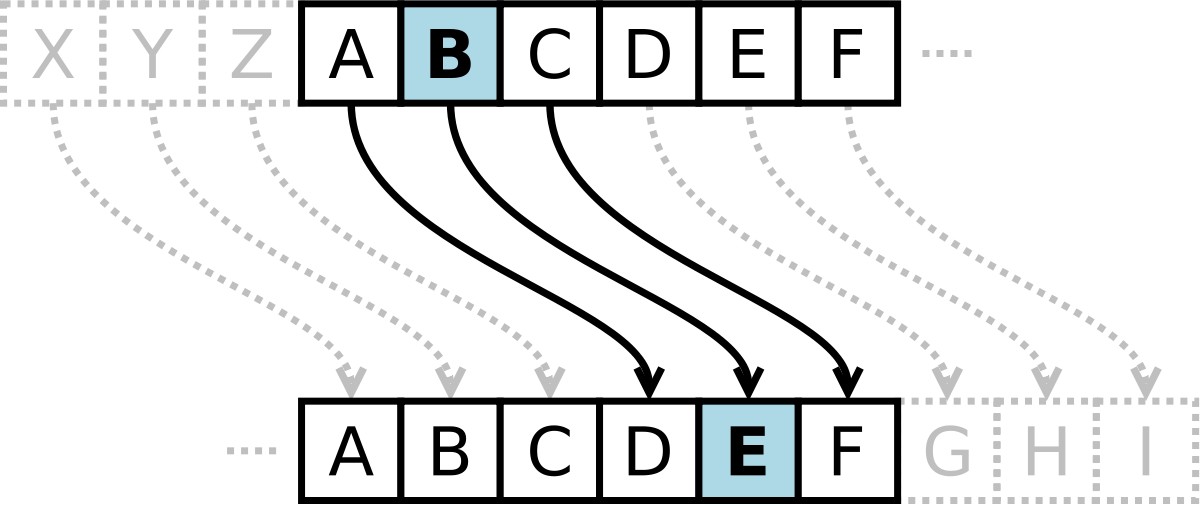

Réseaux et Sécurité Informatique: Le cryptage symétrique et asymétrique - le certificat & la signature éléctronique - Exercices corrigés

![Coffre-Fort 2 clés 5 clés Anti-vol Serrure Super clé de cryptage très sûr Classe C Anti-vol 1 pièces (Color : 200)[1067] - Cdiscount Bricolage Coffre-Fort 2 clés 5 clés Anti-vol Serrure Super clé de cryptage très sûr Classe C Anti-vol 1 pièces (Color : 200)[1067] - Cdiscount Bricolage](https://www.cdiscount.com/pdt2/3/5/8/1/350x350/auc3358179091358/rw/coffre-fort-2-cles-5-cles-anti-vol-serrure-super-c.jpg)

Coffre-Fort 2 clés 5 clés Anti-vol Serrure Super clé de cryptage très sûr Classe C Anti-vol 1 pièces (Color : 200)[1067] - Cdiscount Bricolage

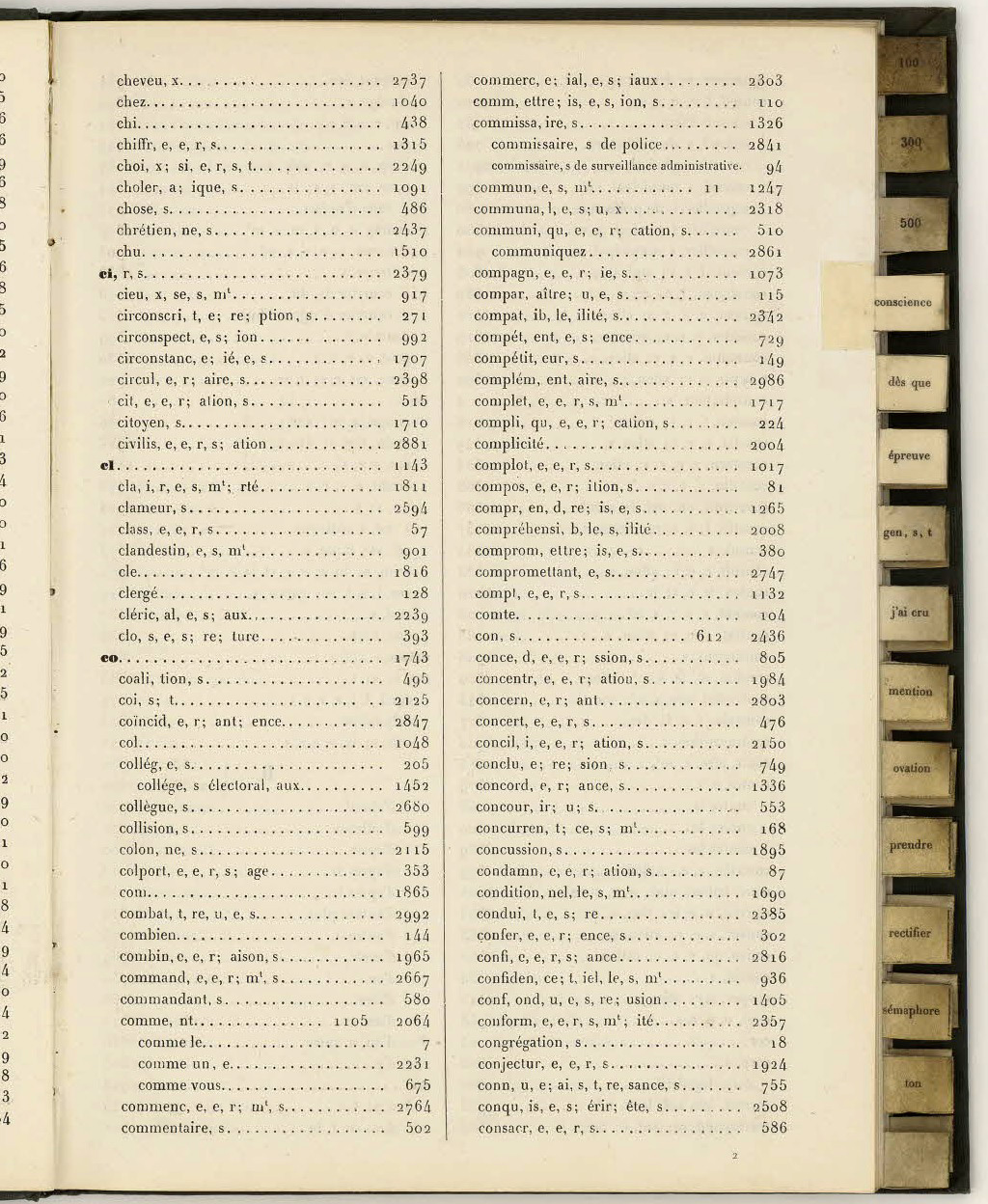

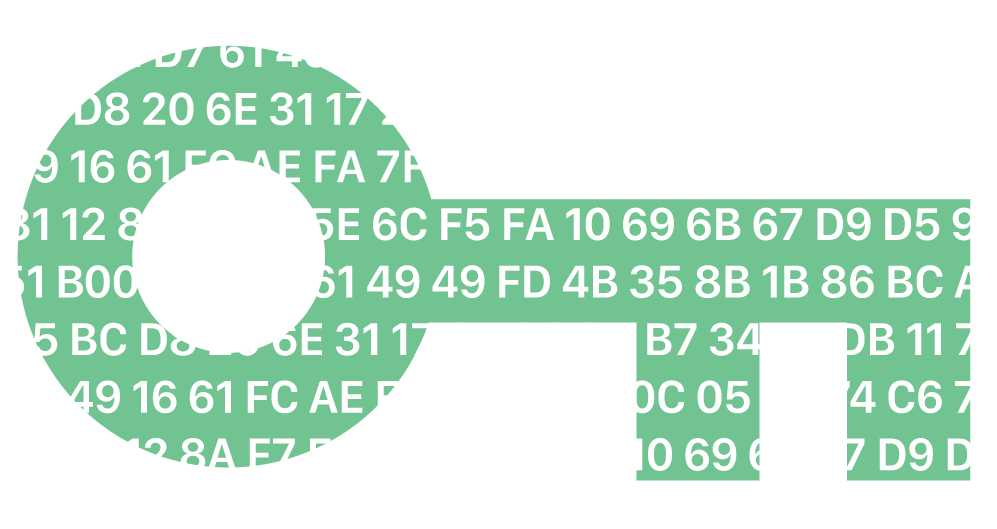

Gestion des clés de chiffrement – Sartagas votre guide d'outils informatiques pour votre CyberSécurité.

![Chiffrement symétrique [Introduction au chiffrement symétrique et asymétrique] Chiffrement symétrique [Introduction au chiffrement symétrique et asymétrique]](https://librecours.net/module/culture/intro-chiffrement/res/chiffrement_sym.png)

![Les clés du chiffrement[L'internet rapide et permanent] Les clés du chiffrement[L'internet rapide et permanent]](https://irp.nain-t.net/lib/exe/fetch.php/crypt:confident.gif)